近日,網絡上一篇關于 VMware vSphere 被(bèi)勒索病毒攻擊的文章引起(qǐ)了安全人士關注,文章詳細介紹了虛拟機被(bèi)勒索病毒攻擊後(hòu),出現了大量虛拟機關閉,虛拟機處于關機,并處于無法連接狀态,導緻用戶生産環境停線等嚴重問題。

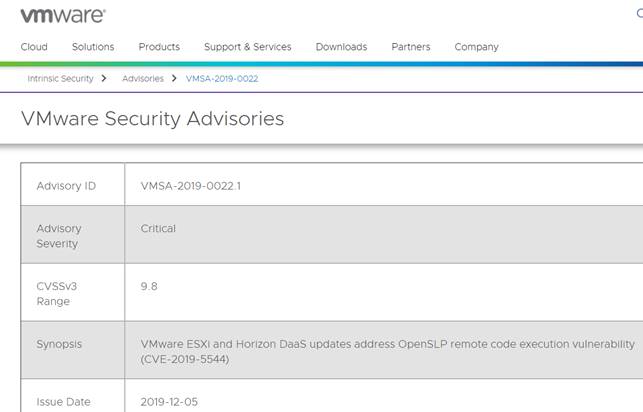

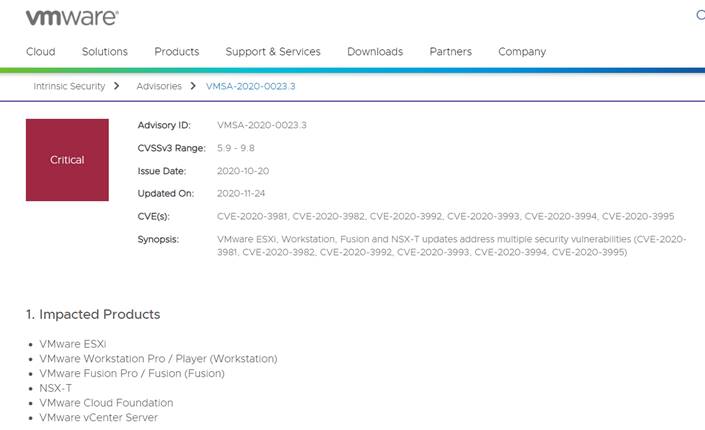

據研究人員分析,此次攻擊與RansomExx 勒索軟件有關,這(zhè)次的勒索攻擊造成(chéng) VMware vSphere 部分的虛拟機磁盤文件.vmdk、虛拟機描述文件.vmx 被(bèi)重命名,手動打開(kāi).vmx 文件,發(fā)現.vmx 文件被(bèi)加密。另外 VMware vm-support 日志收集包中,也有了勒索軟件生成(chéng)的說(shuō)明文件。此次攻擊者利用了VMware ESXi 中的兩(liǎng)個遠程代碼執行漏洞 CVE-2019-5544 和 CVE-2020-3992。

CVE-2019-5544漏洞影響範圍:

ESXi 6.7

ESXi 6.5

ESXi 6.0

CVE-2020-3992漏洞影響範圍:

ESXi 7.0

ESXi 6.7

ESXi 6.5

VMware Cloud Foundation (ESXi) 4.x

VMware Cloud Foundation (ESXi) 3.x

Vmware解決方案

ü 針對(duì)CVE-2019-5544漏洞,Vmware官方已經(jīng)發(fā)布了安全補丁,補丁程序下載鏈接:

ESXi 6.7 Patch Release ESXi670-201912001

https://my.v

https://docs

ESXi 6.5 Patch Release ESXi650-201912001

https://my.v

https://docs

ESXi 6.0 Patch Release ESXi600-201912001

https://my.v

https://docs.vmware.com/en/VMware-vSphere/6.0/rn/esxi600-201912001.html

修複漏洞前請備份資料,參考Vmware通告或者咨詢Vmware。Vmware通告鏈接:

https://www.vmware.com/security/advisories/VMSA-2019-0022.html

ü 針對(duì)CVE-2020-3992漏洞,請升級ESXi版本。

受影響版本 | 升級版本 |

ESXi 7.0 | ESXi70U1a-17119627 |

ESXi 6.7 | ESXi670-202011301-SG |

ESXi 6.5 | ESXi650-202011401-SG |

VMware Cloud Foundation (ESXi) 4.x | 4.1.0.1 |

VMware Cloud Foundation (ESXi) 3.x | 3.10.1.2 |

參考鏈接

https://www.vmware.com/security/advisories/VMSA-2019-0022.html

https://www.